안랩은 최근 다양한 업무 관련 메일로 위장해 악성코드를 유포하는 사례를 잇따라 발견하고 사용자 주의를 당부했다.

21일 안렙에 따르면, 이번 사례에서 공격자는 많은 조직에서 사용 중인 클라우드 기반 그룹웨어의 '대용량 첨부파일' URL을 이용해 사용자를 속이거나, 웹사이트의 저작권 위반 사항을 안내하는 가짜 메일로 악성코드를 유포했다. 사용자에게 익숙한 그룹웨어 기능을 활용하거나 업무 관련 긴급성을 강조해 사용자의 불안감을 조성하고 있어 각별한 주의가 필요하다.

안랩은 현재 V3 제품군과 샌드박스 기반 지능형 위협(APT) 대응 솔루션 '안랩 MDS'에서 해당 메일로 유포 중인 악성 파일과 URL에 대한 탐지 및 실행 차단 기능을 지원하고 있다. 또한 이번 사례를 포함해 피싱 메일 공격과 연관된 침해지표(IoC), 피싱 동향 등 전문적인 최신 위협 정보를 자사의 차세대 위협 인텔리전스 플랫폼 ‘안랩 TIP’로 제공 중이다.

우선 안랩은 클라우드 기반 그룹웨어 메일의 ‘대용량 파일 첨부 기능’을 악용한 악성코드 유포 사례를 발견했다.

최근 많은 조직에서 협업을 위해 클라우드 기반 그룹웨어를 이용하고 있는 가운데, 다수의 클라우드 그룹웨어에서는 특정 용량이 넘어가는 대용량 첨부파일은 해당 파일을 클라우드 공간에 업로드한 뒤 수신자에게는 다운로드 URL만 발송하고 있다.

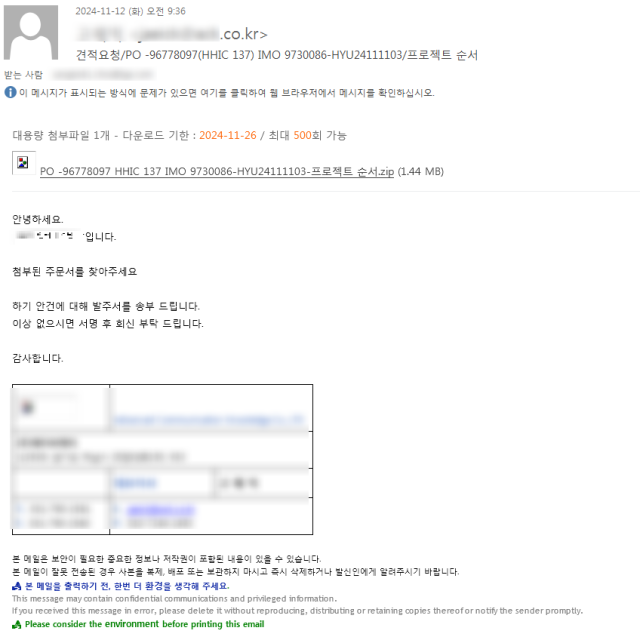

공격자는 이 점을 노려 ‘견적 요청·프로젝트 순서’라는 제목의 메일에 특정 클라우드 그룹웨어가 제공하는 대용량 첨부파일 URL을 포함해 불특정 다수 사용자에게 발송했다. 메일 본문에는 "이상 없으면 서명 후 회신해달라"는 내용을 적어 대용량 첨부파일의 URL 클릭을 유도했다. 사용자가 평소 익숙한 업무환경에 의심 없이 해당 URL을 클릭하면 정보탈취형(인포스틸러) 악성코드가 함께 다운로드 된다. 이 악성코드는 사용자 PC 내 다양한 정보를 수집해 공격자 서버로 전송한다.

유명 기업을 사칭한 저작권 위반 안내 메일로 악성코드를 유포하는 사례도 연이어 발견됐다. 메일 본문에는 "(사용자가 소속된)조직의 웹사이트가 저작권을 침해하는 콘텐츠를 포함하고 있어 즉시 조치가 필요하다"는 내용이 담겨 있다. 이와 함께 ‘저작권 침해 콘텐츠를 확인하십시오’라는 문구에 URL을 삽입하여 사용자의 클릭을 유도했다.

이번 위장 공격 사례에서 사용자가 메일 내 URL이 삽입된 문구를 클릭하면 실행파일(.exe)과 DLL(*) 파일 등이 포함된 압축파일이 다운로드 된다. 특히 실행파일의 경우, 파일명에 ‘.pdf’를 삽입한 뒤 공백을 길게 입력해 사용자가 해당 파일의 실제 확장자인 ‘.exe’를 인식하지 못하게 제작했다.

사용자가 pdf로 위장한 exe파일을 무심코 실행하면 악성 DLL 파일이 자동으로 실행되어 악성코드를 내려받게 된다. 공격자는 감염 PC에서 시스템 및 계정 정보 탈취, 키보드 입력값 모니터링, 웹캠 접근 등과 같은 다양한 악성 행위를 수행할 수 있다.

피해 예방을 위해 조직 내 개인은 △출처가 불분명한 메일 속 URL 및 첨부파일 실행 금지 △오피스 SW, OS 및 인터넷 브라우저 등 프로그램 최신 보안 패치 적용 △백신 최신 버전 유지 및 실시간 감시 기능 실행 등 기본 보안 수칙을 지켜야 한다. 또한, 조직 차원에서는 △조직 내 PC, OS(운영체제), SW, 웹사이트 등에 대한 수시 보안 점검 및 패치 적용 △보안 솔루션 활용 및 내부 임직원 보안교육 실시 △위협 인텔리전스 서비스 활용으로 최신 보안 위협 파악 등 예방 대응책을 마련해야 한다.

이번 사례를 분석한 안랩 분석팀 장서준 선임은 "다양한 업무 환경 및 상황을 노린 사이버 공격은 꾸준히 있어 왔지만, 최근 그 방식이 더욱 교묘하고 정교해지고 있다"며 "조직의 계정 정보가 유출될 경우 또 다른 경로에서 유출된 조직 관련 정보와 결합되어 추가 피해로 이어질 수 있기 때문에 개인과 조직의 각별한 주의가 필요하다"고 강조했다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[르포] 중력 6배에 짓눌려 기절 직전…전투기 조종사 비행환경 적응훈련(영상)](https://image.ajunews.com/content/image/2024/02/29/20240229181518601151_258_161.jpg)