이 사이트에 방문하는 감염자는 사이트 클릭만 해도 악성코드에 감염될 수 있어 주의가 시급하다.

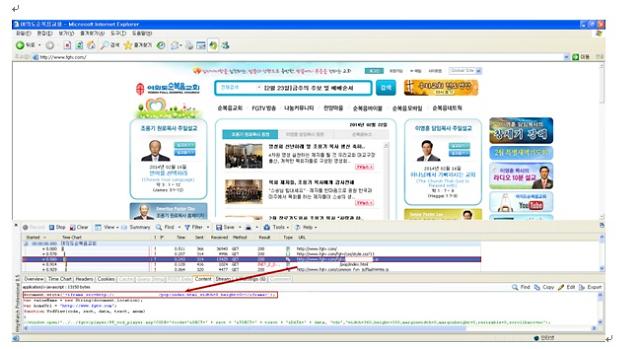

빛스캔은 27일 여의도 순복음교화 홈페이지가 해킹돼 드라이브 바이 다운로드(Drive-by-download) 방식의 감염이 이뤄지고 있다고 밝혔다.

이 사이트에 방문하는 사용자PC에 최신 백신 패치나 MS, 자바, 어도비 등 프로그램의 최신 패치가 되어 있지 않아 취약성이 존재할 경우 바로 사이트 방문만으로 악성코드에 감염될 수 있다.

빛스캔은 "2월 3주부터 시작된 신규 악성링크의 비정상적인 움직임은 지속되고 있다"며 "특히, 오픈마켓, 파일공유(P2P), 언론사 등 영향력 있는 사이트를 통해 악성코드를 유포하고 있는 상황이다. 최근 종교 단체까지 영향력을 넓혀가고 있어 주의가 시급하다"고 밝혔다.

이 회사는 지난해에도 순복음교회 사이트를 통한 악성코드 유포 이력이 남아있는 상태로 이번에 또 다시 유포됐다고 밝혔다.

여의도 순복음교회는여의도동에 위치하고 있는 개신교 교회로 한국기독교총연합회의 회원교단인 기독교대한하나님의성회 소속 교회이며 2010년 현재 전체 등록 신자 수는 100만명을 돌파한 것으로 알려져 있으며 국내 대표적인 종교 단체 중 하나다.

2월 22일 악성코드 유포 – 여의도 순복음교회

여의도 순복음교회의 악성코드 유포 확인 시점은 지난 21일 23시경이다. 이후 22일 18시경 다시 배포됐다.

오승택 빛스캔 과장은 "최근 카드사의 개인정보 유출 건 이외에도 해킹으로 인해 많은 개인정보가 유출되고 있다는 언론보도가 연달아 나오고 있다"며 "당사가 해당 회사의 웹사이트의 악성링크 유포 기록을 살펴 보면, 이미 유포 이력이 수차례이상 기록된 상태"라고 밝혔다.

즉, 웹사이트에 저장된 개인정보의 유출은 이미 예전에 발생한 것이며, 그 이후 공격자가 추가적으로 공격을 한 사례가 바로 웹사이트에 악성링크를 삽입, 악성코드에 감염될 수 있도록 매개체로 활용하는 방식이라는 설명이다.

또한 개인정보도 계속 업데이트가 되므로, 공격자는 예전에 훔친 적이 있는 웹서버에 또다시 들어와서 가져갈 수 있도록, 내부에 웹쉘과 같이 백도어를 숨겨두어 언제든지 침투 또는 개인정보를 유출할 수 있는 준비를 마친 상태이다.

오 과장은 "이같은 문제를 해결하기 위해서는 웹서버의 보안, 즉 웹 취약점을 해결해야 한다"며 "웹서버에 숨겨둔 백도어 등도 있기 때문에, 악성코드 유포에 활용된 웹서버에 대해서는 소스 뿐만 아니라 서버의 보안까지도 충분히 검토, 문제를 해결해야할 것"이라고 말했다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[르포] 중력 6배에 짓눌려 기절 직전…전투기 조종사 비행환경 적응훈련(영상)](https://image.ajunews.com/content/image/2024/02/29/20240229181518601151_258_161.jpg)