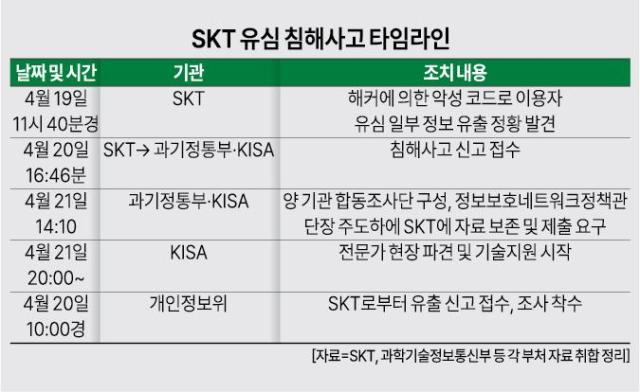

22일 SKT는 지난 19일 오후 11시 40분께 해커에 의한 악성 코드로 이용자 유심(USIM)과 관련한 일부 정보가 유출된 정황을 확인했다고 밝혔다.

이용자 간 통화나 데이터를 주고받을 때 사용하지만 유심 식별번호만으로는 가입자를 특정할 수 없다. 이름·주민등록번호·휴대전화번호 등 민감 정보는 유출되지 않은 것으로 파악된다. 현재 개인정보보호위원회가 개인정보 유출 여부를 별도로 조사 중이다.

SKT는 유출 사실을 인지한 직후 KISA에 침해 사실을 신고했다고 밝혔다. 20일 오전 10시에는 개인정보보호위원회에도 유출 정황을 설명했다고 말했다.

SKT 측은 “현재 유출 원인과 규모, 항목 등을 파악 중”이라며 “유출 가능성을 인지한 직후 악성 코드를 즉시 삭제하고, 해킹이 의심되는 장비는 격리 조치했다”고 설명했다. 이어 “정확한 유출 경로와 해킹 방식, 서버 보안 취약점 등을 조사 중”이라고 덧붙였다.

과기정통부와 KISA는 전날 비상대책반을 구성하고 현장 조사에 착수했다. SKT는 유출 가능성을 인지한 직후 악성 코드를 삭제해 현재까지 악용 사례는 없다고 밝혔지만 개인정보 유출 여부 등에 대한 조사가 진행 중인 만큼 이용자 불안은 쉽게 해소되지 않을 것으로 보인다.

이날 현장을 찾은 최우혁 과기정통부 정보보호네트워크정책관 국장은 “피해 규모를 파악하러 왔다”며 “피해 규모에 따라 조사 기간을 예단할 수 없다. 2023년 LG유플러스 사례를 참고해 조사를 진행하겠다”고 말했다.

합동조사단은 SKT 측에 관련 자료를 보존·제출하도록 요청했으며 사고 원인 분석과 피해 확산 방지를 위해 현장에서 기술 지원을 하고 있다.

과기정통부 관계자는 “유심 해킹이 어떤 경로로 발생했는지 기술적인 측면을 들여다보며 원인을 분석 중”이라며 “SKT 정보보호최고책임자(CISO)에게 상황을 공유받았고, 현장 조사를 통해 이번 사태가 SKT 보안 문제인지를 집중적으로 분석할 예정이며, 재발 방지를 위해 시정 명령도 검토하고 있다”고 설명했다.

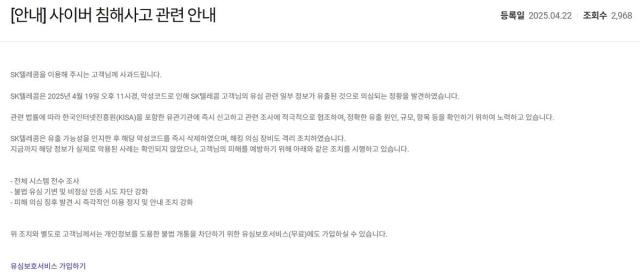

해킹 직후 관계기관에 신속한 대처를 취한 것과 달리 이용자에게는 소극적으로 대응했다는 지적이 나온다. SKT 공식 홈페이지와 T월드 앱을 통해 해킹 사실에 대한 고지와 사과의 글을 남겼지만 문자 등 여타 채널을 통해 알리지 않아 "뉴스를 보고서야 알았다"는 이용자 불만이 이어지고 있다.

한 SKT 이용자는 "개인정보 유출 여부가 확실하지 않다지만 이용자들이 안심할 수 있도록 문자 등 다양한 채널을 통해 상황을 공지하지 않았다는 점이 아쉽다"며 "자주 이용하지 않는 전용앱과 홈페이지를 통해서만 관련 내용을 고지하다 보니 뉴스를 보고 알았다는 주변 사람들이 대부분이었다"고 말했다.

이와 관련해 SKT 측은 "조사 결과에 따라 개별 고지 등 적절한 조치 방안을 마련하겠다"며 “이용자 피해가 확인되지 않은 상황에서 전체 문자 공지가 오히려 고객들의 혼란을 가중할 수 있다고 판단해 홈페이지와 앱 등을 통해 알리게 됐다“ 전달 방식에 대한 이유를 들었다.

아직은 조사 중인 만큼 내부적으로도 합의가 되지 않아 어떤 이용자들이 정보 유출 등 피해를 입었는지 파악한 뒤 개별적으로 접근하겠다는 것이다.

©'5개국어 글로벌 경제신문' 아주경제. 무단전재·재배포 금지

![[르포] 중력 6배에 짓눌려 기절 직전…전투기 조종사 비행환경 적응훈련(영상)](https://image.ajunews.com/content/image/2024/02/29/20240229181518601151_258_161.jpg)